Así me salvó la nube de perder mis datos y los de mis clientes

La nube es una herramienta poderosa que puede ayudar a las empresas a proteger sus datos. Sin embargo, es importante elegir un proveedor de servicios en la nube de confianza y seguir las mejores prácticas de seguridad para aprovechar sus ventajas.

- Descubre en este artículo como una copia de seguridad te prepara frente a eventos muy adversos.

- Si tus datos quedan comprometidos, es probable que también lo estén los de tus clientes.

Contenido del post

- La copia de seguridad en la nube

- ¿Dónde guardar los datos?

- ¿Cómo guardar datos en la nube de manera segura?

- La protección del acceso

- La utilidad de un backup en la nube

- ¿Cómo evitar perder datos en la empresa o de los clientes?

Cuando un negocio se plantea dar el salto a la nube se tienen en cuenta muchos aspectos. Algunos de los más populares son poder acceder a la información desde cualquier dispositivo con acceso a internet, despreocuparse de actualizaciones y mantenimiento o no necesitar un potente hardware.

Sin embargo, no se pone tanto el acento en la seguridad de los datos. Y lo cierto es que en más de una ocasión la nube puede ser la pieza clave que permita salvar todos tus datos y los de tus clientes.

¡TUITÉALO! Incendio, derrumbe, inundación, robo, ransomware. ¿Están seguros los datos de tu negocio? ¡Toma nota de cómo ponerlos a salvo gracias a la nube!

1) La copia de seguridad en la nube

Hoy en día no se entiende la seguridad informática sin tener un backup. Esta es una práctica habitual en la mayoría de las empresas. El sistema de copias se estructura pensando en un fallo de hardware o software. Se hacen las copias, pero no todas las empresas saben si su sistema funciona o no.

Por ejemplo, puede que no hayas contemplado escenarios de desastre total

en los que todo lo que está en la empresa, falla. A menudo se pensaba en un incendio en las instalaciones, para lo cual debía existir una copia fuera de las mismas.

Ya hace unos años, con la llegada del ransomware, ese escenario de desastre ha sido mucho más real para las empresas. Han empezado a palpar que un día pueden amanecer con todos sus datos cifrados.

Ante esas situaciones, la nube es una buena opción para tener ese plus de confianza. Incluso los dispositivos de copia de seguridad que estaban conectados en ese momento pueden verse atacados. La información quedará inutilizada, por lo que hay que acudir a la copia externa. Y es aquí cuando la nube te ayuda a tener tus datos a mano y volver a funcionar de forma rápida.

Descubre Sage Active para no perder nunca el control de la contabilidad de tu negocio.

2) ¿Dónde guardar los datos?

A la hora de guardar los datos en la nube, puedes utilizar la infraestructura cloud como un almacenamiento externo o tener tus aplicaciones online. En ambos casos es fundamental que el almacenamiento elegido cumpla con:

- El Reglamento General de Protección de Datos (RGPD) de la Unión Europea.

- La Ley Orgánica de Protección de Datos y Garantía de los Derechos Digitales (LOPDGDD).

En ese sentido, puede ser recomendable que el centro de datos donde estos alojan esté dentro de la Unión Europea. Al fin y al cabo, el RGPD armoniza muchos de los requerimientos legales en todos los países.

Si utilizas aplicaciones cloud, tu proveedor es el que debe garantizar que cumples con todas las normas. Por ejemplo, los usuarios de Sage Active están tranquilos, ya que saben que la solución está y estará al día. Eso implica la normativa de protección de datos, pero también otros aspectos como los requisitos del software antifraude.

3) ¿Cómo guardar datos en la nube de manera segura?

Los datos se pueden guardar de diferentes maneras:

- Sincronización. Existe una aplicación en un ordenador o en el servidor. A medida que detecta cambios en los documentos o nuevos archivos, los va subiendo a la nube. Dos ejemplos serían aplicaciones tipo Dropbox y OneDrive.

- Aplicaciones online. En las que la información que el usuario introduce se guarda directamente en la nube. Este sería el caso de una aplicación de facturación online, por ejemplo. Una vez introducidos los datos y guardados los cambios, puedes acceder a ellos desde otro ordenador, móvil o tablet en cualquier lugar.

- Copia de seguridad en la nube. Que se ejecuta normalmente por la noche guardando una serie de carpetas y archivos que hemos definido.

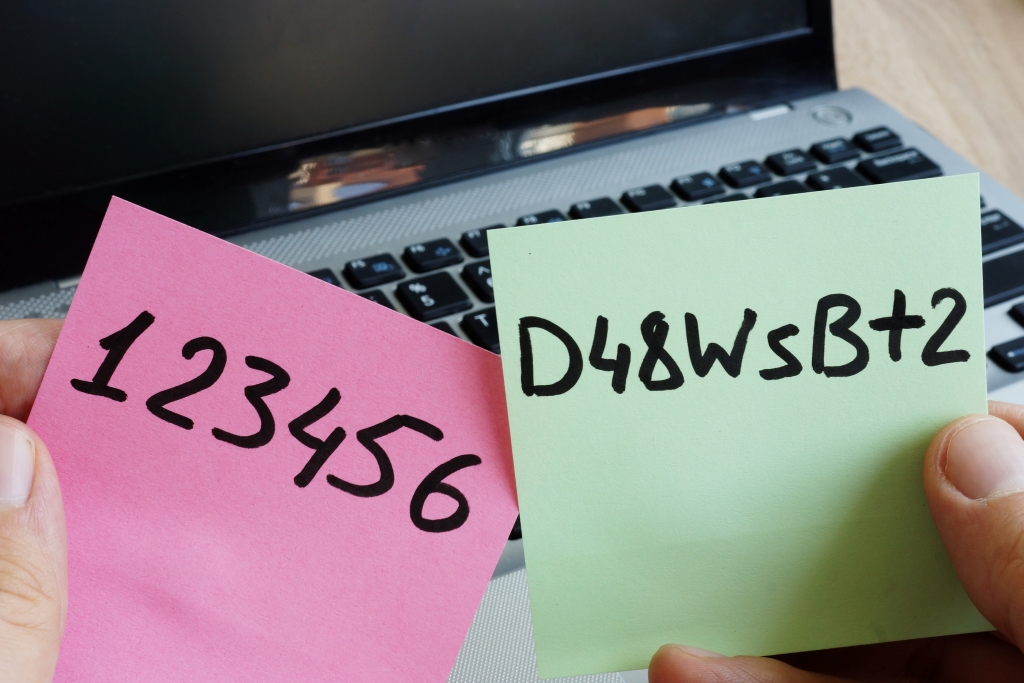

4) La protección del acceso

El acceso a los datos que tienes en la nube siempre va a estar protegido por unas credenciales de acceso. Lo ideal es que dicho usuario y contraseña no se utilicen en ningún otro servicio. Si lo haces, es probable que un incidente de seguridad haga vulnerable el acceso. Tampoco es recomendable almacenar las credenciales en el navegador del ordenador para que sea más cómodo el acceso.

Otro consejo útil es utilizar, en la medida de lo posible, una verificación en dos pasos. Con ello, para acceder necesitarías disponer de las credenciales y de algún sistema adicional, como:

- Un elemento que posean los usuarios acreditados. Por ejemplo, puedes emplear su móvil para que reciban un mensaje con un código de un solo uso. Una vez introducido, podrá acceder a los datos.

- Sistemas de identificación biométrica (iris, reconocimiento facial, huella dactilar, etcétera).

Que estos sistemas apuntalan la confianza y seguridad en el cloud computing lo ejemplifica que hayan sido empleados en algo tan sensible como los pagos con tarjeta. Todos los días se hacen millones de operaciones y se han minimizado los incidentes. Es una muestra de que este tipo de sistemas de autenticación pueden funcionar guardando un equilibrio razonable entre seguridad y comodidad.

5) La utilidad de un backup en la nube

En todos los casos, la información está en la nube. Tienes en un servidor remoto tus datos que puedes recuperar cuando desees. En el caso de las aplicaciones online es necesario aclarar con el proveedor si se hace o no una copia de seguridad adicional. Siempre hay que tener previsto un escenario de recuperación. Además, sería interesante poder tener una copia local de los datos en cloud.

Lo que buscas es cubrir ese escenario de desastre total comentado antes. Llegado el caso, si confías tu información a una plataforma cloud simplemente tenemos que descargar los datos. Así podrás trabajar con las aplicaciones de tu equipo o dispositivo.

En el caso de tener aplicaciones cloud, la gran ventaja es que ante un problema de este tipo sigues trabajando sin interrupción. Al fin y al cabo, aunque haya sucedido algún incidente grave en tus instalaciones, los datos en la nube no se ven comprometidos. Basta con buscar un nuevo ordenador, tablet, smartphone, etcétera y sigues trabajando sin ningún contratiempo.

Por ejemplo, un usuario de Sage Active puede acceder a los datos de su negocio desde cualquier lugar. Si por el motivo que sea no puede entrar en su oficina, podrá hacerlo desde la de un compañero, desde su casa, con un dispositivo móvil, etc.

6) ¿Cómo evitar perder datos en la empresa o de los clientes?

No solo se trata de evitar el perjuicio ocasionado a la empresa, sino también a sus clientes. Hablamos de problemas como los siguientes:

- No poder atender a sus peticiones.

- Pérdidas de datos de los clientes.

- Necesidad de nuevos requerimientos de datos que hacen perder el tiempo.

Para evitar la pérdida de datos es siempre necesario plantear diferentes escenarios y las respuestas que se dan ante ellos.

No es lo mismo perder datos debido a que se ha borrado un archivo, a que este se haya sobrescrito o corrompido.

Además, es habitual tener copias de seguridad en muchos dispositivos, varios discos duros, diferentes servidores o en la nube. Aquí la redundancia de hardware busca que llegado el momento tengas varias opciones para recuperar los datos. En ese sentido, también es necesario tener al menos una copia fuera de la empresa.

Por último, es necesario hacer pruebas de esfuerzo al menos una vez al año. Se trata de comprobar que todo funciona tal y como está programado para recuperar un archivo concreto, una carpeta o toda la copia de seguridad. Además, así verás cuánto tardas en copiar esos datos o descargarlos desde cloud para que vuelvan a estar disponibles.

En definitiva, la nube es una fuente de seguridad tanto si solo buscas almacenamiento como si empleas aplicaciones en versión cloud. Proporciona respaldo de datos, accesibilidad remota y actualizaciones automáticas, fortaleciendo la protección de la información y facilitando la gestión tecnológica.

Nota del editor: Este artículo fue publicado con anterioridad y actualizado a 2023 por su relevancia.